SpringBoot Web应用登录认证技术 原理、实践与软件开发推广策略

随着企业信息化和互联网服务的深入发展,Web应用的安全性变得至关重要,其中登录认证是守护系统门户的第一道防线。SpringBoot作为Java领域广受欢迎的快速开发框架,凭借其“约定优于配置”的理念和丰富的生态,为构建安全、可靠的登录认证系统提供了强大支持。本文将深入探讨SpringBoot Web应用中的登录认证主流技术,并结合实际,分析其在技术推广与软件开发中的实践策略。

一、SpringBoot Web登录认证核心技术剖析

登录认证的本质是验证用户身份,确保访问者是其声称的用户。SpringBoot通过与Spring Security的深度集成,使得实现复杂的认证授权变得异常简洁。

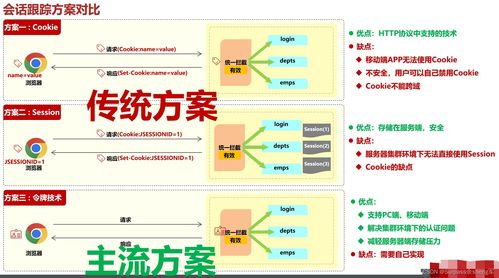

1. 认证方式演进与选型

- Session-Cookie 认证:传统且经典的方式。用户登录成功后,服务器创建并存储Session,将Session ID通过Cookie返回给浏览器。后续请求携带此Cookie,服务器据此验证用户状态。Spring Security对此有完善的支持,配置简单,适用于单体应用。但存在服务器内存压力、分布式环境同步困难等问题。

- Token 认证(如JWT):现代分布式架构下的主流选择。用户登录后,服务器生成一个包含用户信息的令牌(Token,常用JSON Web Token)返回给客户端。客户端后续在请求头(如Authorization: Bearer

)中携带此令牌。服务器无需存储会话状态,通过验证令牌的签名和有效性即可完成认证。JWT具有自包含、无状态、适合跨域等优点,非常适合微服务架构。Spring Security可以轻松整合如 jjwt等库来实现JWT认证。

- OAuth2.0 / OpenID Connect:适用于第三方授权和单点登录(SSO)场景。Spring Boot通过

spring-security-oauth2-client和spring-security-oauth2-resource-server等项目提供了强大的OAuth2.0支持,使得集成微信、GitHub等第三方登录或构建企业统一身份认证中心变得可行。

2. Spring Security 的核心配置与实践

使用Spring Security时,通常通过继承WebSecurityConfigurerAdapter(Spring Security 5.7+ 推荐使用基于组件的配置)来定制安全规则。关键配置包括:

- 定义用户详情源:可以从内存、数据库(如通过JPA集成User实体)或LDAP中加载用户信息。

- 配置HTTP安全:指定哪些URL路径需要认证、哪些可以匿名访问、登录/登出页面的路径、以及认证成功/失败的处理逻辑。

- 密码编码器:必须使用强哈希编码器(如BCryptPasswordEncoder)存储用户密码,明文存储是严重的安全漏洞。

- 整合Remember-Me(持久化登录)与CSRF防护:提升用户体验的同时保障安全。

3. 前后端分离架构下的认证实践

在前后端分离(前端为Vue、React等)项目中,认证流程通常调整为:

- 前端提供登录表单,提交用户名密码至后端特定API(如

/api/auth/login)。

- 后端验证凭据,若成功,生成JWT令牌(或返回Session信息,但需处理跨域Cookie)。

- 将令牌返回给前端,前端将其存储(如localStorage或vuex/pinia)。

- 前端在后续请求的HTTP Header中附加令牌。

5. 后端通过过滤器(Filter)或拦截器(Interceptor)校验每个API请求的令牌有效性。

此时,Spring Security需要配置为STATELESS会话策略,并自定义一个用于校验JWT的过滤器,将其添加到安全过滤链中。

二、技术推广策略:如何让团队高效采纳

推广一项新技术或方案,关键在于降低学习成本、证明其价值并建立信心。

1. 内部培训与知识沉淀

- 组织专题工作坊:通过一个完整的“从零搭建安全登录模块”的实战案例,手把手演示Spring Security + JWT的集成过程。

- 编写开发指南与最佳实践文档:创建团队内部的Wiki页面,详细记录配置步骤、常见坑点、安全规范(如密码强度、令牌刷新机制、防暴力破解)和代码示例。

- 构建可复用的认证脚手架:将认证的通用逻辑(用户管理、令牌生成/验证、权限注解等)封装成一个独立的Starter或模块。新项目只需引入该依赖并进行简单配置,即可获得一套健壮的认证基础,极大提升开发效率。

2. 价值凸显与渐进式迁移

- 性能与扩展性对比:用数据说话,展示Token方案在分布式部署下的伸缩优势,以及与传统Session方案在服务器内存消耗上的对比。

- 安全性增强:阐述如何利用Spring Security轻松防御会话固定、CSRF、XSS等常见Web攻击。

- 试点先行:在一个新的、非核心的中小型项目中率先应用全套方案,积累经验,形成“成功案例”,再逐步向核心系统或老系统(可考虑渐进式改造,如先引入Spring Security保护部分端点)推广。

三、在软件开发流程中的整合应用

登录认证不应是事后补丁,而应融入软件开发生命周期的早期阶段。

1. 需求分析与设计阶段

明确认证需求:是否需要多端登录、第三方登录、单点登录、权限粒度(URL级、方法级、数据级)。在系统架构设计时,就应将认证服务作为独立模块或核心组件进行规划。

2. 开发与测试阶段

- 标准化开发:所有开发人员遵循同一套认证脚手架和规范,保证代码风格和安全基线的一致性。

- 自动化测试:编写针对认证API的集成测试(使用

@SpringBootTest)和单元测试。模拟各种场景:有效登录、无效密码、令牌过期、权限不足等。可以利用Spring Security提供的测试工具(如@WithMockUser)来模拟认证用户。

- 安全扫描:将依赖扫描(如检查

spring-boot-starter-security版本是否存在已知漏洞)和静态代码安全扫描纳入CI/CD流水线。

3. 部署与运维阶段

- 灵活配置:利用Spring Boot的Profile和外部化配置,使认证参数(如JWT密钥、令牌过期时间、OAuth2客户端ID/Secret)能够根据环境(开发、测试、生产)轻松切换,且敏感信息通过配置中心或环境变量管理,绝不硬编码。

- 监控与审计:记录关键的认证事件(登录成功/失败、令牌颁发、权限拒绝),接入日志系统,便于安全审计和异常行为分析。

###

SpringBoot生态下的登录认证技术,特别是结合Spring Security与现代Token机制,为开发者提供了一套既强大又灵活的解决方案。成功的推广与应用,不仅在于技术本身的选择,更在于将其系统性地融入团队的知识体系、开发流程和软件架构之中。通过构建标准化、安全、高效的认证基础设施,开发团队能够将更多精力聚焦于核心业务逻辑的创新,从而在快速交付的筑牢应用安全的基石。

如若转载,请注明出处:http://www.cugyac.com/product/1.html

更新时间:2026-06-06 16:06:56